Утечка исходного кода Claude Code: 512 тысяч строк, скрытые функции и шпионский режим

31 марта 2026 года, в последний день квартала, Anthropic случайно выложила полный исходный код Claude Code в открытый доступ. Не пару файлов. Не документацию. Весь продукт: 1906 TypeScript-файлов, 512 000 строк кода, 40 встроенных инструментов, 44 скрытых feature flags и полный роадмап функций, которые ещё даже не анонсированы.

За два часа репозиторий собрал 50 000 звёзд и 41 500 форков. Это один из самых быстрых взлётов в истории GitHub. Твит исследователя Chaofan Shou набрал 16 миллионов просмотров.

Если коротко: из npm-пакета вытек исходник через забытый source map. Внутри — шесть нереализованных фич, трёхслойная архитектура памяти, шпионский режим для сотрудников Anthropic и антидистилляционная защита от конкурентов.

Как это произошло: три ошибки

Наложись одна на другую:

Ошибка 1. Баг в Bun-бандлере

Claude Code собирается через Bun. Баг в сборщике заставлял генерировать source map файлы даже в production-сборках. О нём зарепортили 11 марта — за 20 дней до утечки. Никто не пофиксил.

Ошибка 2. Отсутствие .npmignore

Source map весом 59,8 мегабайт попал в npm-пакет @anthropic-ai/claude-code версии 2.1.88. Файл содержал два массива: пути к исходникам и полный исходный код. Один к одному.

Ошибка 3. Публичный бакет

Map-файл ссылался на zip-архив в Cloudflare R2, доступный без аутентификации. Скачал — распаковал — получил весь проект.

Ирония в том, что внутри кода обнаружился модуль Undercover Mode — специально разработанный для предотвращения утечек. Модуль, который должен был защитить секреты, сам оказался в утечке вместе со всеми секретами.

Шесть невыпущенных функций

KAIROS — Claude, который никогда не спит

Always-on фоновый демон. Пока вы спите, он получает периодические промпты, ведёт логи, следит за GitHub pull requests. У него эксклюзивные инструменты: отправка файлов пользователю, push-уведомления, подписка на PR.

Упоминается в исходниках более 150 раз. Бюджет блокировки — 15 секунд, чтобы не замедлять пользователя.

autoDream — Claude буквально видит сны

Фоновый агент консолидации памяти, запускается когда пользователь неактивен. Четыре фазы: определить что изменилось, собрать разрозненные наблюдения, объединить факты, удалить устаревшее. Память не должна превышать 200 строк и примерно 25 килобайт.

ULTRAPLAN — 30 минут облачного мышления

Claude Code выгружает сложную задачу планирования на удалённый контейнер с Opus 4.6. Модель думает до 30 минут — не ограничена обычным таймаутом. Результат показывается в браузере для утверждения, после чего план «телепортируется» обратно в терминал.

BUDDY — виртуальный питомец в терминале

Полноценная гача-система. 18 видов существ: утка, аксолотль, дракон, привидение, гриб... Тиры редкости от Common до Legendary. ASCII-арт прямо в терминале. Запуск планировался на 1–7 апреля 2026 — тизер, и май 2026 — полный релиз.

Coordinator Mode и Daemon Mode

Coordinator Mode — оркестрация мульти-агентных команд. Один Claude распределяет задачи между параллельными воркерами. Уже доступен через переменную окружения.

Daemon Mode — Claude как фоновый сервис с полноценным супервайзером сессий.

Архитектура памяти: три слоя

Утечка раскрыла, как именно Claude Code запоминает контекст между сессиями:

- MEMORY.md — лёгкий индекс указателей, всегда загружен в контекст. Хранит не данные, а адреса.

- Topic Files — реальные знания о проекте, подгружаются по требованию.

- Raw Transcripts — сырые стенограммы сессий. Никогда не перечитываются целиком.

Ключевая находка — Strict Write Discipline. Агент обновляет индекс памяти только после подтверждённой записи файла. Claude Code также обучен проверять факты из памяти по реальному состоянию кодовой базы перед тем, как действовать.

Шпионский режим и антидистилляция

Undercover Mode

Когда сотрудник Anthropic работает в публичном репозитории, автоматически включается режим «не раскрывай прикрытие». Claude Code скрывает внутренние кодовые имена моделей, строки об авторстве и ссылки на внутренние репозитории.

Режим нельзя отключить извне. Это поднимает вопрос прозрачности: мейнтейнеры open-source проектов имеют право знать, написан ли код человеком или ИИ.

Сам режим невольно раскрыл будущие модели: Opus 4.7, Sonnet 4.8 и новое семейство Capybara с контекстом на миллион токенов.

Антидистилляция

Флаг ANTI_DISTILLATION_CC включает инъекцию фейковых определений инструментов в API-запросы. Цель — отравить тренировочные данные конкурентов, которые записывают API-трафик. Второй механизм — суммаризация рассуждений между tool-вызовами с криптографическими подписями.

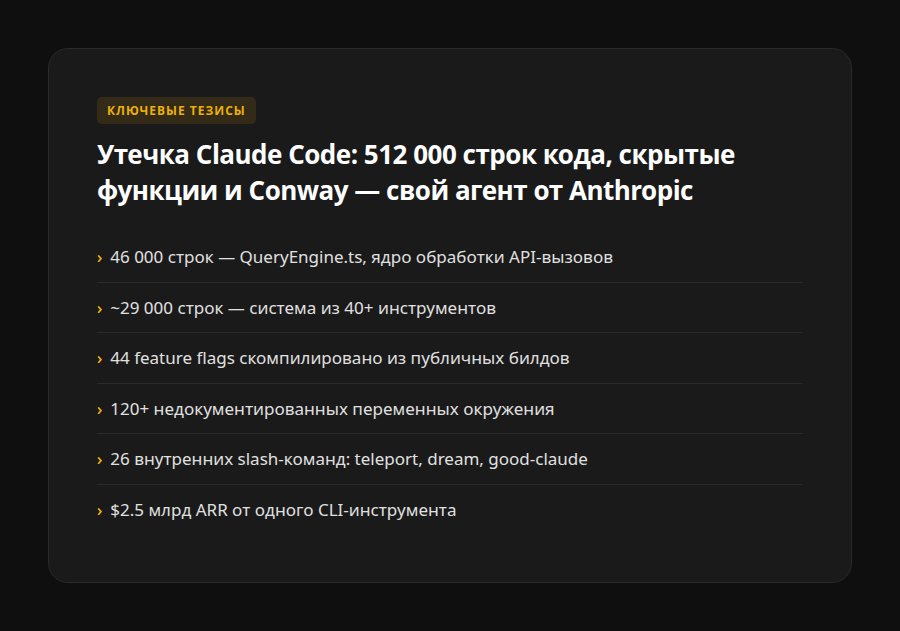

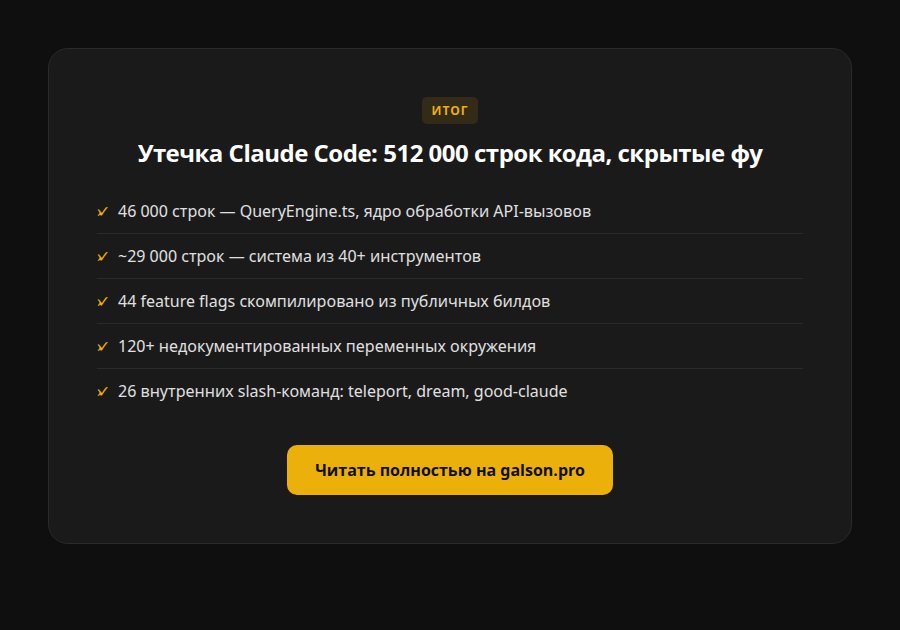

Числа, которые поражают

- 46 000 строк — QueryEngine.ts, ядро обработки API-вызовов

- ~29 000 строк — система из 40+ инструментов

- 44 feature flags скомпилировано из публичных билдов

- 120+ недокументированных переменных окружения

- 26 внутренних slash-команд: teleport, dream, good-claude

- $2.5 млрд ARR от одного CLI-инструмента

Подводные камни

В те же часы 31 марта злоумышленники опубликовали вредоносные версии пакета axios в npm с встроенным RAT-трояном. Кто обновлял Claude Code через npm в окно между 00:21 и 03:29 UTC, мог затянуть малварь.

Раскрыта логика Hooks и MCP. Теперь атакующие могут создавать вредоносные репозитории, специально заточенные под обман Claude Code.

Конкуренты — Cursor, Copilot, Windsurf — получили полный blueprint. Архитектура мульти-агентной оркестрации, система памяти, permission-модель. Самая подробная документация по production-grade ИИ-агенту, когда-либо попавшая в открытый доступ.

Как защититься прямо сейчас

- Удалить v2.1.88 если ставили через npm. Перейти на нативный установщик: curl -fsSL https://claude.ai/install.sh | bash

- Проверить lockfiles на вредоносный axios: grep -r «axios.*1.14.1|axios.*0.30.4» package-lock.json. Если нашли — ротируйте все секреты

- Не клонировать непроверенные репозитории и не запускать Claude Code внутри них без проверки конфига

- Ждать v2.1.89+ — Anthropic обещала preventive measures

Мой вывод

Для пользователей Claude Code утечка — это окно в будущее продукта. KAIROS, ULTRAPLAN и Coordinator Mode уже написаны. Вопрос не «будет ли». Вопрос «когда».

Трёхслойная архитектура памяти объясняет, почему Claude Code запоминает контекст лучше конкурентов. Теперь понятно, как это работает под капотом.

Для индустрии — это публичный чертёж production-grade ИИ-агента. Авторы Cursor, Copilot и open-source альтернатив получили самую подробную документацию по мульти-агентной оркестрации, когда-либо попавшую в открытый доступ.

А для безопасности — серьёзный инцидент. Потому что эксплойты для Hooks и MCP теперь можно писать по документации, а не на ощупь.

Провал — это данные. А данные — это следующий шаг.

Источники: diffnotes.tech, VentureBeat, Dark Reading, The Register, Layer5, dev.to